![]()

กลุ่มผู้คุกคามจากจีนที่รู้จักกันในชื่อ “มัสแตง แพนด้า” (Mustang Panda) เป็นกลุ่มที่บริษัท Cisco Talos ของสหรัฐฯ เฝ้าติดตามและพบว่าได้ใช้วิธีการปรับแต่งและดัดแปลงกลยุทธวิธีการและเครื่องมือมัลแวร์เพื่อโจมตีหน่วยงานที่ตั้งอยู่ในเอเชีย สหภาพยุโรป รัสเซีย และสหรัฐฯ

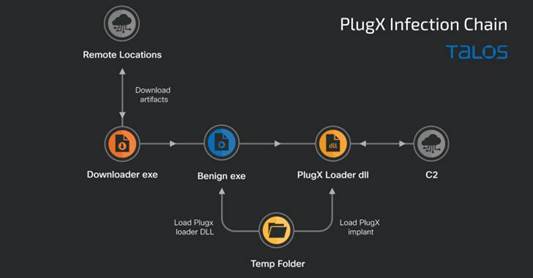

Mustang Panda เป็นกลุ่มภัยคุกคามทางไซเบอร์ขั้นสูง (APT) อาศัยการล่อลวงจากเหตุการณ์ปัจจุบันที่กำลังเป็นที่สนใจและใช้หลักวิศวกรรมสังคม (Social Engineering) เป็นหลัก เพื่อหลอกให้เหยื่อติดมัลแวร์ โดยกลุ่มดังกล่าวได้มุ่งเป้าหมายไปยังหลากหลายองค์กร อย่างน้อยตั้งแต่ปี 2555 โดยผู้คุกคามส่วนใหญ่อาศัยการหลวกลวงผ่านอีเมลเป็นหลัก เพื่อวาง PlugX ซึ่งเป็นโปรแกรมแสวงประโยชน์จากช่องโหว่ (Backdoor) เพื่อการเข้าถึงระบบได้เป็นระยะเวลายาวนาน

ข้อความหลอกลวง (ฟิชชิ่ง) ที่แฮกเกอร์กลุ่มดังกล่าวใช้มักมีข้อความหลอกล่อว่ามาจากหน่วยงานที่เป็นทางการ เช่น รายงานอย่างเป็นทางการของสหภาพยุโรปเกี่ยวกับความขัดแย้งในยูเครน หรือรายงานของรัฐบาลยูเครน ซึ่งรายงานดังกล่าวจะดาวน์โหลดมัลแวร์ไปยังเครื่องที่ถูกบุกรุก

นอกจากนี้ Cisco Talos ยังตรวจพบมีข้อความหลอกลวงที่มุ่งเป้าหมายไปยังหน่วยงานต่างๆ ในสหรัฐฯและหลายประเทศในเอเชีย เช่น เมียนมา ฮ่องกง ญี่ปุ่น และไต้หวัน

รายงานดังกล่าวสอดคล้องกับรายงานของ Secureworks บริษัทด้านความมั่นคงปลอดภัยไซเบอร์ที่รายงานเมื่อ 27 เม.ย.65 ว่ากลุ่ม Mustang Panda มุ่งเป้าไปที่บุคลากรทางทหารของรัสเซียด้วยมัลแวร์ PlugX ซึ่.ปลอมแปลงตนเองเป็นรายงานในภาษารัสเซียเกี่ยวกับการวางกำลังไปยังเมือง Blagoveshchensk ซึ่งเป็นเมืองชายแดนของรัสเซียที่ติดกับจีน

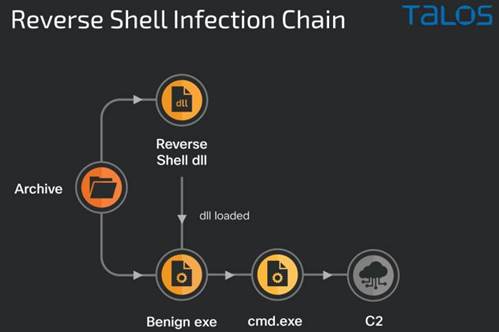

นอกเหนือจากการใช้ PlugX แล้ว กลุ่ม APT นี้ยังใช้มัลแวร์ stagers, reverse shells, Meterpreter-based shellcode และ Cobalt Strike ซึ่งทั้งหมดนี้ ถูกใช้เพื่อสร้างการเข้าถึงระยะไกลไปยังเป้าหมายโดยมีเจตนาที่จะทำการจารกรรมและขโมยข้อมูล

ที่มา https://thehackernews.com/2022/05/experts-uncover-new-espionage-attacks.html